Beginikah Cara Peretas Curi Foto Jennifer Lawrence?

Saat ini, Apple sedang melakukan penyelidikan bagaimana peretas bisa membobol akun iCloud yang seharusnya dilindungi dengan password dan keamanan berlapis.

Meski Apple belum memberikan kronologi pembobolan iCloud para selebritas Holywood, tetapi sejumlah bukti yang beredar di internet merujuk "jurus" yang digunakan peretas. Jurus tersebut adalah lubang keamanan dalam fitur "Find My iPhone".

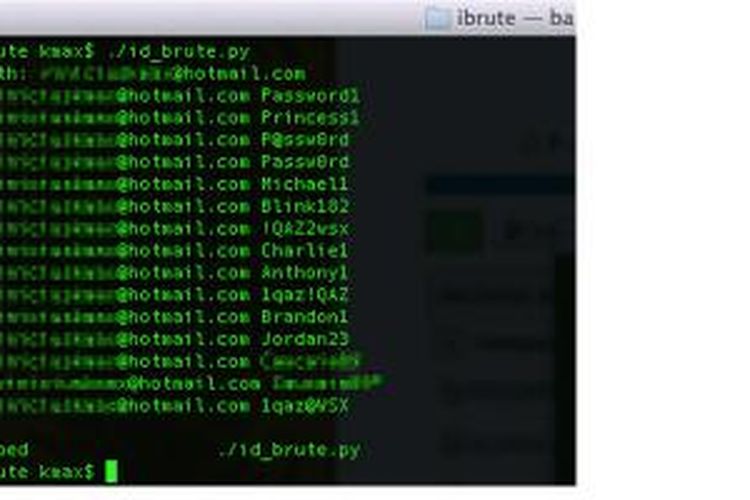

Dikutip dari The Next Web, Selasa (2/9/2014), lubang keamanan dalam fitur Find My iPhone itu terungkap dari sebuah script pemrograman Python, sebelumnya sempat dipublikasi di situs GitHub.

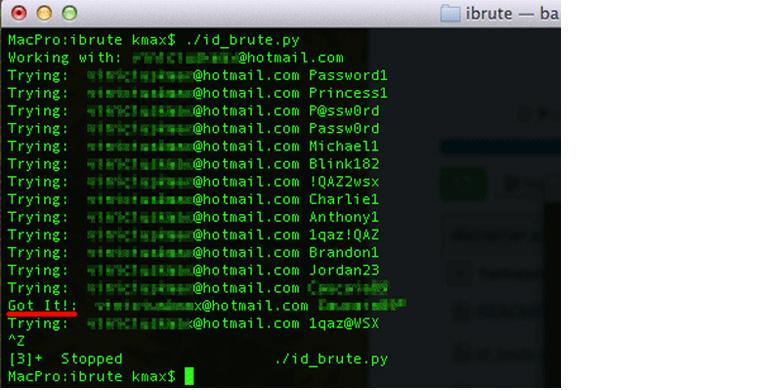

Script yang dinamai iBrute itu mempunyai kemampuan membobol kata kunci dengan memaksa beragam kombinasi password untuk membobol layanan "Find My iPhone".

Jika dilakukan secara manual, menebak kombinasi password memang akan membutuhkan waktu yang sangat lama. Dengan script ini, sistem bisa melakukannya lebih cepat.

iBrute, script yang digunakan untuk menebak user ID dan password akun pengguna iCloud

iBrute, script yang digunakan untuk menebak user ID dan password akun pengguna iCloudPada umumnya, sebuah layanan cloud akan membatasi usaha login pengguna dalam memasukkan kombinasi user ID dan password. Jika password atau user ID yang dimasukkan salah beberapa kali, akun akan terkunci.

Namun, hingga Senin (1/9/2014), sistem iCloud ternyata mengizinkan pengguna memasukkan Apple ID dan password berkali-kali, sebelum akhirnya Apple menambal celah tersebut.

"Seharusnya peretas tidak dibolehkan melakukan percobaan berkali-kali," ujar Darien Kindlund, Director of Threat Research di firma keamanan FireEye, seperti dikutip dari Recode.

Nah, di situlah iBrute mendapatkan celahnya. Setelah berhasil menebak password-nya dari sebuah akun dalam Find My iPhone, peretas bisa menggunakan akun tersebut untuk mengakses akun iCloud.

Untuk menyasar target spesifik, seperti para selebritas Hollywood, peretas harus mengetahui Apple ID yang mereka gunakan. Apple ID tersebut biasanya berupa alamat e-mail. Belum diketahui bagaimana cara peretas mendapat ratusan alamat e-mail para selebritas Hollywood tersebut.

iBrute sendiri diciptakan oleh para peneliti dari Rusia sebagai sebuah konsep dan didemonstrasikan sebagai bahan diskusi di ajang konferensi keamanan di St Petersburg di Rusia pada Juni lalu.

Simak breaking news dan berita pilihan kami langsung di ponselmu. Pilih saluran andalanmu akses berita Kompas.com WhatsApp Channel : https://www.whatsapp.com/channel/0029VaFPbedBPzjZrk13HO3D. Pastikan kamu sudah install aplikasi WhatsApp ya.