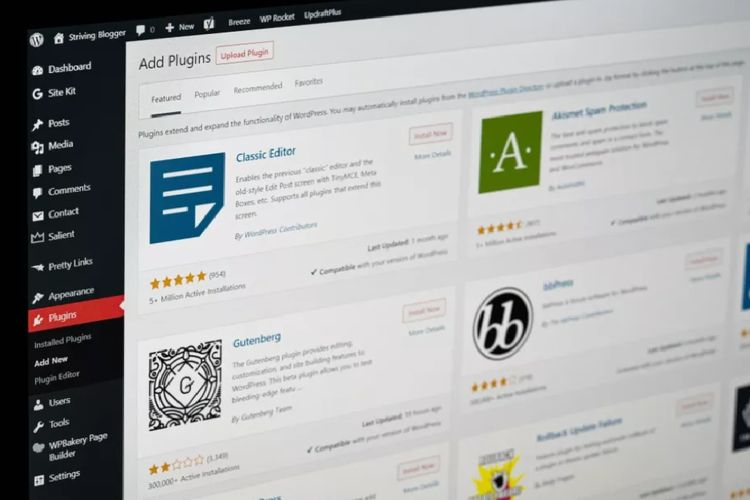

Jutaan Situs WordPress Dipaksa Update, Ini Penyebabnya

KOMPAS.com - Jutaan situs berbasis WordPress dipaksa melakukan update. Hal ini dilakukan untuk menambal celah keamanan yang muncul dari plugin pihak ketiga bernama UdraftPlus.

Plugin UdaftPlus sendiri berguna untuk menyederhanakan proses backup dan restore data situs web. Plugin ini populer digunakan di situs berbasis WordPress.

Plugin dari UdraftPlus ini dapat menyederhanakan proses backup ke Dropbox, Google Drive, Amazon S3 atau layanan cloud lainnya.

Selain itu, plugin ini juga memungkinkan pengguna untuk menjadwalkan backup dengan proses yang lebih cepat dibanding plugin WordPress lainnya.

Nah, baru-baru ini ditemukan celah keamanan yang memungkinkan pengguna tidak berwenang, mengunduh backup tersebut dari akun WordPress.

Data yang terdapat dalam backup ini sendiri cukup beragam, namun biasanya, data tersebut sangat penting bagi situs berbasis WordPress.

Sebab, seringkali data tersebut menyertakan informasi sensitif seperti data pelanggan, pengaturan keamanan situs dan lain sebagainya.

Baca juga: Cara Membuat Blog dan Website di WordPress Secara Gratis

Menurut UdraftPlus, 1,7 juta situs berbasis WordPress telah mengunduh pembaruan yang digelontorkan. Sementara secara total, plugin UdraftPlus digunakan oleh lebih dari 3 juta pengguna.

Untuk mengatasinya, UdraftPlus merilis patch keamanan versi 1.22.3 atau 2.22.3 untuk pengguna berbayar. Perusahaan juga mendorong pengguna untuk segera melakukan pembaruan.

"Kami mendesak semua pengguna untuk melakukan pembaruan jika belum melakukannya... Pembaruan didorong untuk pengguna premium dalam waktu satu jam. Kami sudah berusaha keras mengatasi hal ini karena situs Anda dan data cadangannya penting bagi kami. Kami akan terus berupaya untuk memastikan hal itu terus berlanjut," kata David Anderson, Lead Developer UdraftPlus dihimpun KompasTekno dari situs resmi perusahaan.

Celah keamanan ini ditemukan oleh Marc Montpas, peneliti dari perusahaan keamanan Jet. Celah ini ditemukan saat Montpas melakukan audit keamanan plugin.

Ia kemudian menginformasikan adanya celah tersebut kepada pihak UdraftPlus. Sehari kemudian, UdraftPlus merilis pembaruan yang bersifat wajib untuk semua pengguna plugin tersebut.

"Jika dieksploitasi, kerentanan itu dapat memberikan akses ke data penting dari database yang terdampak (misalnya nama pengguna hingga kata sandi)," kata Marc Montpas.

Baca juga: GoDaddy Dibobol, E-mail 1,2 Juta Pelanggan WordPress Bocor

Lebih banyak dari 2020

Kerentanan plugin Wordpress bukan kali pertama ini terjadi. Kasus ini justru tercatat meningkat pada tahun 2021 dibanding 2020.

Dihimpun KompasTekno dari TechSpot, Kamis (24/2/2022), perusahaan keamanan siber Risk Base Security mengatakan 10.359 kerentanan diteukan di plugin Wordpress pihak ketiga pada akhir tahun 2021.

Sebanyak 2.240 di antaranya telah terindentifikasi dan diumumkan pada periode yang sama.

Jumlah itu meningkat 142 persen dibanding tahun 2020. Fakta lainnya adalah bahwa 7.993 atau sekitar 77 persen dari total kerentanan yang dilaporkan telah mengeksploitasi situs WordPress.

Simak breaking news dan berita pilihan kami langsung di ponselmu. Pilih saluran andalanmu akses berita Kompas.com WhatsApp Channel : https://www.whatsapp.com/channel/0029VaFPbedBPzjZrk13HO3D. Pastikan kamu sudah install aplikasi WhatsApp ya.