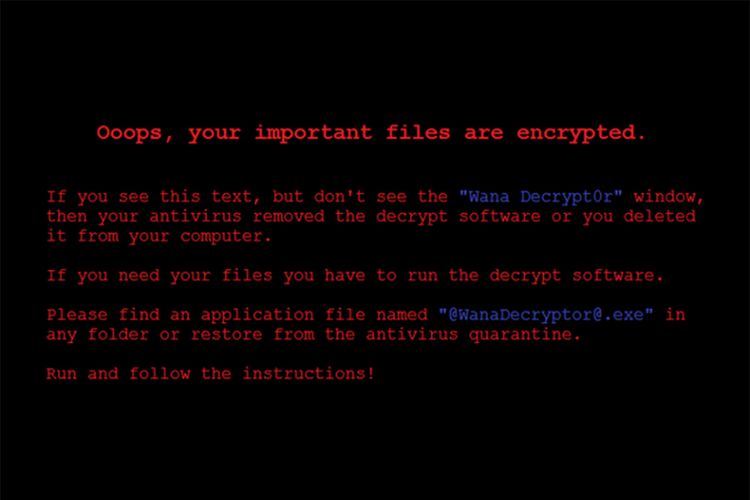

Intel AS di Balik "Ransomware" yang Menyerang Rumah Sakit Indonesia

KOMPAS.com - Sebuah ransomware baru menyebar luas dalam waktu singkat dan menimbulkan kehebohan di seluruh dunia pada akhir pekan ini. Program jahat bernama WannaCry alias Wanna Decryptor tersebut bahkan dilaporkan turut menumbangkan sistem komputer di rumah sakit di Indonesia.

Ransomware adalah kategori program jahat (malware) yang mengunci data di komputer dengan enkripsi, lalu berusaha memeras korban dengan meminta tebusan. Usai tebusan dikirim, barulah kunci ekripsi diberikan si pembuat ransomware untuk membuka kembali data di komputer korban.

Itu pula yang dilakukan oleh ransomware bernama WannaCry. Si program jahat meminta tebusan sebesar Rp 4 juta dalam bentuk mata uang virtual (cryptocurrency) Bitcoin yang dikirimkan ke alamat dompet digital sang penjahat cyber. Setelah tebusan dikirimpun, tak ada jaminan bahwa kunci enkripsi akan benar-benar dikirimkan ke korban.

Baca: Rumah Sakit di Jakarta Disandera “Virus" Komputer, Minta Tebusan Rp 4 Juta

Praktisi keamanan cyber Alfons Tanujaya dari Vaksinkom mengatakan WannaCry bisa menyebar luas dalam waktu singkat karena memiliki keunikan dibanding program jahat lain sejenisnya.

Ransomware pada umumnya mengandalkan teknik phising di mana calon korban harus meng-klik sebuah tautan untuk mengunduh ransomware, misalnya di e-mail. Apabila tautan tidak di-klik, maka ransomware tidak akan menginfeksi komputer.

Beda halnya dengan WannaCry. Ransomware yang satu ini dibuat dengan menggunakan tool senjata siber dinas intel Amerika Serikat, NSA, yang dicuri dan dibocorkan grup hacker bernama Shadow Broker pada April lalu.

“WannaCry mengeksploitasi celah keamanan Windows, MS 71-010. Dia akan scan port 445 (SMB). Kalau terbuka, dia akan langsung masuk,” ujar Alfons ketika dihubungi KompasTekno, Sabtu (13/5/2017), menjelaskan cara kerja sang ransomware yang menggunakan tool senjata cyber NSA.

Dengan kata lain, WannaCry bisa menginfeksi komputer lain secara otomatis lewat jaringan, tanpa butuh campur tangan korban yang tertipu meng-klik tautan berbahaya seperti dalam teknik phising radi.

Gara-gara tidak update

Celah keamanan yang dieksploitasi oleh WannaCry dikenal dengan isitilah “EternalBlue”. Exploit NSA inilah yang dibocorkan oleh kelompok hacker Shadow Broker, lalu kemudian dikembangkan menjadi ransomware. WannaCry menginfeksi komputer lewat eksekusi remote code SMBv1 di sistem operasi Microsoft Windows.

Sebelum dibocorkan oleh Shadow Broker, EnternalBlue sudah sering dipakai oleh NSA untuk mengendalikan komputer sasaran dari jarak jauh secara remote. Exploit ini bisa dipakai menyerang komputer yang menjalankan Windows XP hingga Windows Server 2012.

Alfons mengatakan celah keamanan ini sebenarnya sudah diketahui dan ditambal oleh Microsoft melalui patch Windows pada Maret 2017 lalu. Patch yang bersangkutan ditandai “sangat penting” (critical) karena mengandung perbaikan untuk kelemahan fatal di atas.

Sayangnya, lanjut Alfons, ada saja pengguna, institusi, atau perusahaan yang belum memasang update ini karena berbagai alasan. Fitur automatic update yang idealnya terus dinyalakan malah dimatikan karena berbagai sebab, entah karena komputer tidak boleh restart atau sebab lain.

“Kalau OS (Windows) belum di-patch, maka tanpa perlu bantuan klik sekalipun WannaCry akan secara otomatis aktif dan menginfeksi sistem,” kata Alfons.

Begitu berhasil masuk ke sebuah…

-

![]()

Waspada, PC Terkena "Ransomware" Tidak Bisa Diperbaiki

-

![]()

Begini Cara "Ransomware" Menginfeksi Komputer

-

![]()

Malware Berkedok File Dokumen "XLS" Beredar di WhatsApp

-

![]()

Pertama Kali Ditemukan, Malware di Android yang Serang Router Wi-Fi

-

![]()

Temuan Ini Bakal Bikin Pengguna Android Tidak Remehkan Malware

-

![]()

Microsoft Siapkan "Browser" Kebal Malware

-

![]()

"Malware" Menyandera Belasan Rumah Sakit, Minta Tebusan Bitcoin

-

![]()

Rumah Sakit di Jakarta Disandera "Ransomware", Minta Tebusan Rp 4 Juta

![[POPULER NASIONAL] PKS Sebut Surya Paloh Main Cantik di Politik | Ganjar-Mahfud Dapat Tugas Baru dari Megawati](https://asset.kompas.com/crops/5QmwRknzzMEO-sI8_dzbrjQGEok=/0x0:0x0/300x200/data/photo/2024/04/24/6628f02710f78.jpeg)