Apa dan Bagaimana Hadapi Ransomware? (Bagian I)

Pertama, dia masuk melalui trojan horse atau merupakan eskalasi dari threat actor yang sudah bisa “masuk” ke dalam sistem.

Kedua, menyebar di internal dengan mekanisme virus melalui kelemahan pada sistem operasi (OS).

Ketiga, ransomware akan mengenkripsi file-file pada OS, dan “mengirimkan”/ ”menyimpan” key enkripsi kepada threat actor.

Keempat, threat actor akan meminta uang tebusan untuk key dekripsi sehinga data dapat dikembalikan.

Kelima, akibat langsung dari enkripsi, file menjadi tidak tersedia, sehingga sistem seperti database atau application dapat terhenti.

Keenam, guna menghentikan penyebaran dengan mekanisme virus/kelemahan OS, atau menghentikan akses threat actor, beberapa organisasi melakukan system shut down.

Mengenal Ransomware

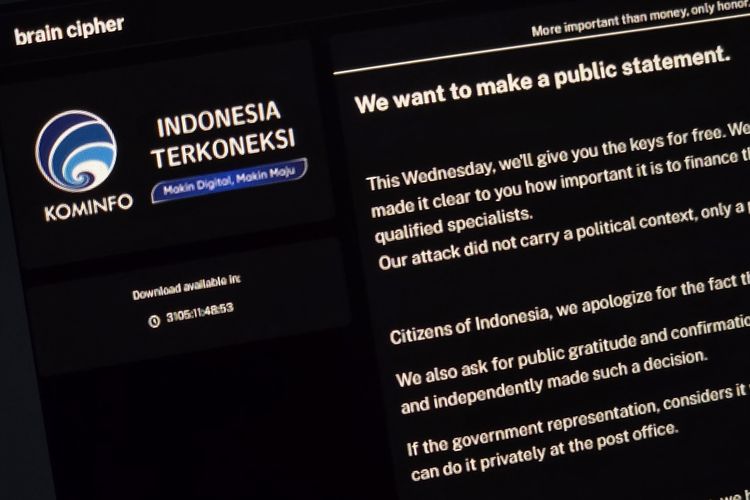

Ransomware adalah jenis serangan berbahaya di mana penyerang mengenkripsi data organisasi/perusahaan dan meminta pembayaran untuk memulihkan akses.

Penyerang juga dapat mencuri informasi organisasi dan meminta pembayaran tambahan sebagai imbalan untuk tidak mengungkapkan informasi tersebut kepada pihak berwenang, pesaing, atau publik.

Istilah ini terdiri dari kata "ransom" dan "ware", yang terakhir ini merujuk pada perangkat lunak atau malware yang digunakan penyerang untuk mendapatkan uang tebusan (ransom) dari organisasi sebelum menggunakan enkripsi data sebagai leverage.

Adapun Lockbit merupakan salah satu jenis ransomware yang paling aktif saat ini. LockBit pertama dibentuk tahun 2019, yang dikenal dengan ABCD karena menyerang dengan ".abcd virus" extension.

LockBit 3.0 beroperasi sebagai Ransomware-as-a-Service (RaaS) yang merupakan lanjutan LockBit 2.0.

Sejak Januari 2020, LockBit mengadopsi pendekatan ransomware berbasis afiliasi, di mana afiliasinya menggunakan berbagai taktik untuk menargetkan berbagai bisnis dan organisasi infrastruktur penting.

Afiliasi diberi akses ke LockBit tool dengan imbalan persentase pembayaran tebusan (25 persen). Operator LockBit tidak bekerja dengan penutur bahasa Inggris dan melarang penargetan Rusia atau negara Commonwealth of Independent States (CIS) mana pun.

Karena keunikan dari Lockbit 3.0, ransomware menggunakan Advanced Techniques untuk menghindar atau Bypass Security Measures, seperti Anti-virus Software and Firewalls, sehingga dapat menyulitkan untuk mendeteksi dan menghapus malware ini.

Sementara itu, menurut riset dari cyberint, penyedia bisnis layanan menjadi sektor yang paling disasar kelompok ransomware saat ini dengan Amerika Serikat menjadi negara yang paling disasar kelompok ransomware saat ini.